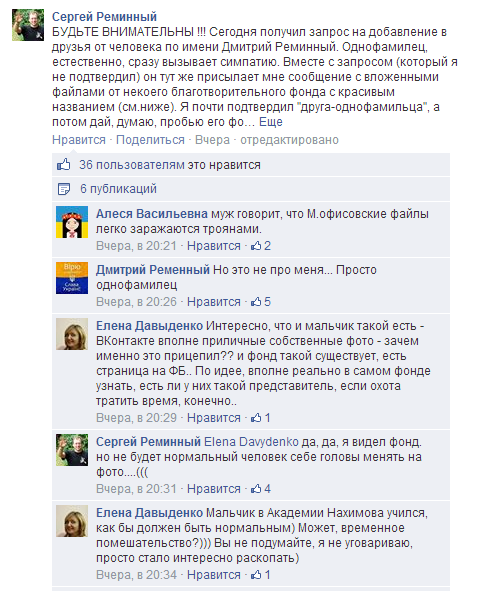

Пользователи социальной сети Facebook предоставляют информацию о том, что по социальной сети распространяются спам-сообщения с наличием вирусов.

Пример подобного привел пользователь Сергей Реминный. Это стало известно корреспондентам раздела «Новости социальных сетей» журнала для трейдеров и инвесторов «Биржевой лидер».

Он опубликовал, что к нему пытался напроситься в друзья пользователь, одновременно приславший сообщение от благотворительного фонда с вложенными файлами, в которых имеются вредоносное ПО.

В комментариях к посту подчеркивают, что это не единственный случай рассылки по социальной сети таких "вирусных" писем.

В начале года соцсети опасались Trojan.Zipvideom.1.

Компания «Доктор Веб» рассказывает о стремительном распространении, в особенности через соцсеть Facebook, троянского программного обеспечении Trojan.Zipvideom.1, что устанавливает на компьютер пользователя вирусные расширения (плагины) к интернет-обозревателем Mozilla Firefox и Google Chrome. Такие плагины мешают свободному просмотру интернет-страниц, преподнося назойливую рекламу.

Вредоносная программное обеспечение Trojan.Zipvideom.1 скачивается на девайсы жертв под видом обновления для браузерного плагина Adobe Flash Player. Кроме этого, исходя из поступивших от пользователей сообщений, в первые месяцы текущего года образцы данного вируса распространялись при использовании массовых рассылок сообщений в соцсети Facebook. присутствуют основания считать, что создатель вредоносной программы разговаривает на турецком языке.

Если пользователь принимает согласие с рекомендацией по обновлению Adobe Flash Player, на его компьютер загружается первый компонент троянца — программное обеспечение FlashGuncelle.exe, при этом пользователю показывается процесс установки как бы обновления к плагину Adobe Flash Player.

После этого FlashGuncelle.exe устанавливает связь с сервером злоумышленников и начинает скачивание на компьютер пользователя следующую часть троянского вируса — дроппер, который проходит инсталляционный процесс и запускает еще некоторое количество компонентов вредоносного программного обеспечения. Среди них файл Flash_Plugin.exe, что проводит модификацию разветвления системного реестра, которая отвечает за автоматическую загрузку программ, а после этого загружает и устанавливает плагины к браузерам Mozilla Firefox и Google Chrome.

Опасность данного вируса состоит в том, что скачиваемые им плагины создают помеху свободному серфингу по сайтам, показывая рекламу, а также имеет возможность загружать на компьютер пользователя другое вредоносное программное обеспечение. Стало известно, что при посещении интернет-страниц популярных социальных сетей (Twitter, Facebook, Google+, YouTube, «Вконтакте») данные плагины загружают Java-скрипты сомнительного предназначения.

Чтобы не попасть под заражение Trojan.Zipvideom, пользователям советуется загружать обновления программного обеспечения и другого софта только из официальных источников, а также пользоваться антивирусным программным обеспечением, который способен вовремя заблокировать установку зараженных файлов.

Виды компьютерных вирусов, и способы по борьбе с ними.

Вирусным атакам поддаются уязвимости все операционные системы, но некие из их численности более уязвимы, чем остальные. Вирусы зачастую прячутся в новенькой компьютерной игре, которую пользователь с радостным ожиданием скачивает в Интернете. Помимо этого, вредоносное ПО можно отыскать в макросах, которые используются в офисных информационных системах или в компонентах, скачиваемых из Интернета, страничек Web. Пути попадания зараженных программ в компьютеры разные, но общее в них одно - вирусы поступают в компьютерные системы лишь из внешних источников.

Как только вирус попадает в систему, он способен начать свою решительную деятельность сразу, либо же вирус способен ждать активации каким-либо событием, к примеру, обретением конкретных данных либо наступлением заданной даты или времени. Известно некоторое количество разных видов вредоносных программ, которые способны поникнуть в компьютерную операционную систему.

Троянский конь демонстрирует собой компьютерное программное обеспечение, которое маскируется либо прячется в части программы. В отличие от других вирусных программ, троянцы не реплицируют самих себя в компьютере. Некие виды троянских коней способны быть запрограммированы на самоуничтожение и не оставят никаких признаков бытия, кроме нанесенных ими разрушений. Некие программисты применяют к использованию троянских коней для обретения паролей и перенаправлению их обратно хакеру. Помимо этого, они способны применяться к использованию для банковских махинаций, когда незначительные суммы финансовых средств снимаются с законных счетов и отправляются на засекреченный счет.

Черви представляют собой программное обеспечение, которое наносят вред компьютерной системе. Они способны попадать в программы обработки данных и осуществлять замену либо уничтожать данные. Черви похожи троянским коням в том смысле, что не имеют возможность реплицировать самих себя. Впрочем, как вредоносные программы, они способны причинять значительные разрушения, если их не найти и уничтожить вовремя. Намного проще отыскать и удалить червя либо троянского коня, если присутствует только единственная копия вредоносной программы-разрушителя.